Was das für den Datenschutz, die Sicherheit und die Kindersicherung bedeutet, und ob es eine Möglichkeit gibt, alles zu haben.

Der Begriff „DNS over HTTPS (DoH)“ hat im letzten Monat für Schlagzeilen gesorgt: Google kündigte im Juni die allgemeine Verfügbarkeit an, und im Juli wurde Mozilla von der UK Internet Services Providers‘ Association (ISPA) für die „Internet Villains 2019“ nominiert, weil sie DoH in Firefox eingeführt hatten (die Nominierung wurde später aufgrund eines weltweiten Aufschreis zurückgezogen).

Dies ist ein Beispiel dafür, wie eine neue Technologie bestehende Implementierungen stört – aber nicht nur für ISPs und Regierungsbehörden. Lassen Sie uns einen Blick darauf werfen, welche Vorteile DoH mit sich bringt (vor allem im Hinblick auf den jüngsten Anstieg der weltweiten DNS-Hijacking-Aktivitäten), welche Auswirkungen es auf viele Dinge hat, auf die wir uns verlassen oder für die wir sogar bezahlt haben, und was der einfachste, am wenigsten störende Weg sein könnte, diese „privacy-first“-Technologie auf Ihren Geräten einzusetzen.

DNS over HTTPS: the future of web privacy

Die meisten beliebten Websites verwenden heutzutage HTTPS, um Verbindungen zu verschlüsseln und sensible Informationen wie Passwörter, Kreditkartendaten und Internetbank-Anmeldungen zu schützen. DNS-Anfragen werden jedoch immer noch im Klartext gesendet.

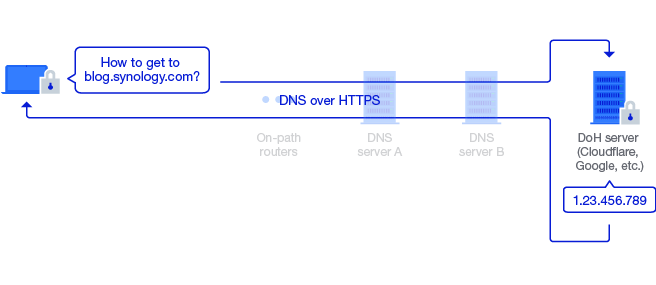

Wenn Sie zum Beispiel blog.synology.com in Ihren Browser eingeben, kontaktiert dieser (oft mehrere) DNS-Server und bittet sie um Hilfe, bis er die IP-Adresse findet, die mit der Domain blog.synology.com verbunden ist (z. B. 1.23.456.789).

Da die Abfragen im Klartext erfolgen, können alle DNS-Server, die kontaktiert werden (z. B. die Ihres Internetanbieters), sowie alle Router auf dem Weg zu diesen DNS-Servern herausfinden, welche Websites Sie besuchen. Mit der Zeit wird der Datensatz zu einem umfassenden Überblick über Ihre Web-Aktivitäten und kann für Zwecke wie Werbung verwendet werden. Außerdem bedeutet die Einsicht in Ihre DNS-Anfragen, dass Angreifer auch die Antwort ändern und Sie auf eine betrügerische Website umleiten können. Diese als „DNS-Hijacking“ bezeichnete Technik hat bereits im April dazu geführt, dass Menschen ihre Login-Daten für PayPal, Netflix, Gmail und Uber preisgegeben haben.

Hier kommt DoH ins Spiel: Die Technologie verschlüsselt alle Ihre DNS-Anfragen mit HTTPS, so dass nur der DNS-Client (z. B. Ihr Browser) und der DoH-Server Ihrer Wahl wissen, zu welchen Websites Sie gehen. Niemand sonst weiß es. Dies verhindert effektiv, dass Außenstehende Ihren Webverkehr ausspähen oder sogar fälschen können.

Derzeit bieten Google, Cloudflare und einige andere öffentliche DNS-Server DoH-Dienste an. Mozilla hat sich außerdem mit Cloudflare zusammengetan, um den Benutzern zu ermöglichen, ihre Aktivitäten in Firefox mit DoH zu schützen.

Warum also haben ISPs in Großbritannien Mozilla als „Internet-Bösewicht“ bezeichnet?

DoH auf der Router-Ebene, um „sie alle zu haben“

Es ist fast zu einem Instinkt geworden, dass wir, wann immer wir Komplexität oder Wiederholungen in Konfigurationen auf Geräteebene sahen, diese auf die Router-Ebene verschoben haben. Daraus entstanden die Pakete Safe Access und Threat Prevention: um Kindersicherung und Netzwerkschutz ein für alle Mal zu ermöglichen. Dies ist besonders wichtig bei der schnell wachsenden Anzahl von „unkonfigurierbaren“ Geräten (wie IoT-Geräte) in den heutigen Haushalten. Aus dem gleichen Grund führen wir DoH jetzt im neuesten Synology Router Manager (SRM) 1.2.3 ein.

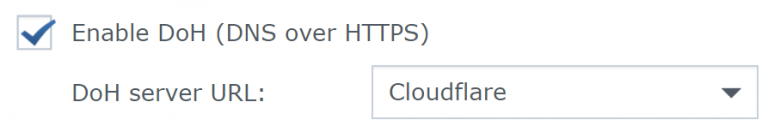

Ein Kontrollkästchen – für alle angeschlossenen Geräte

Native DoH-Unterstützung auf dem Router bedeutet, dass alle DNS-Anfragen Ihrer Geräte automatisch mit HTTPS verschlüsselt werden, sobald sie über Ihren Router hinausgehen. Wählen Sie einfach Ihren bevorzugten DoH-Server im SRM aus (Google, Cloudflare, oder geben Sie die URL eines beliebigen anderen DoH-Servers ein). Mit etwa zwei oder drei Klicks können Sie Ihr gesamtes Netzwerk vor neugierigen Blicken abschirmen.

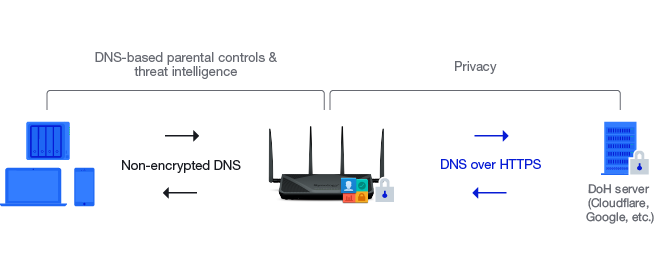

DNS-basierte Filterung weiterhin möglich

Da die DNS-Anfragen nur dann verschlüsselt werden, wenn sie über den Router hinausgehen, bleiben die DNS-basierte Bedrohungserkennung und die Kindersicherungsfunktionen von Safe Access weiterhin wirksam.* Wenn Ihr Kind beispielsweise versehentlich auf eine Website für Erwachsene stößt, fängt der Router seine DNS-Anfragen ab und zeigt ihm stattdessen Ihre benutzerdefinierte Nachricht. Er verschlüsselt auch den Rest seiner harmlosen Abfragen, so dass Personen außerhalb Ihres Netzwerks nicht in der Lage sind, seinen Browserverlauf auszunutzen.

Die einzigartige Rolle eines Routers nutzen, um das Beste aus beiden Welten zu kombinieren – so hofft SRM 1.2.3, Sie online sicherer und privater zu machen.